摘要:为了保护语音信号在网络通信中的传输安全,避免敏感语音信息被非法窃取或篡改,本文设计并实现了一种基于Logistic混沌映射的语音信号加密与解密系统。该系统采用MATLAB作为开发平台,并结合GUI(图形用户界面)技术,为用户提供了友好的交互界面,支持语音信号的录制、加密、解密以及信号的时域和频域可视化分析功能。通过混沌理论中的Logistic映射生成加密序列,系统实现了高效且复杂的语音加密过程。

作者信息

编号:MP-27

大小:203K

作者:Bob(原创)

项目概述

为了保护语音信号在网络通信中的传输安全,避免敏感语音信息被非法窃取或篡改,本文设计并实现了一种基于Logistic混沌映射的语音信号加密与解密系统。该系统采用MATLAB作为开发平台,并结合GUI(图形用户界面)技术,为用户提供了友好的交互界面,支持语音信号的录制、加密、解密以及信号的时域和频域可视化分析功能。通过混沌理论中的Logistic映射生成加密序列,系统实现了高效且复杂的语音加密过程。

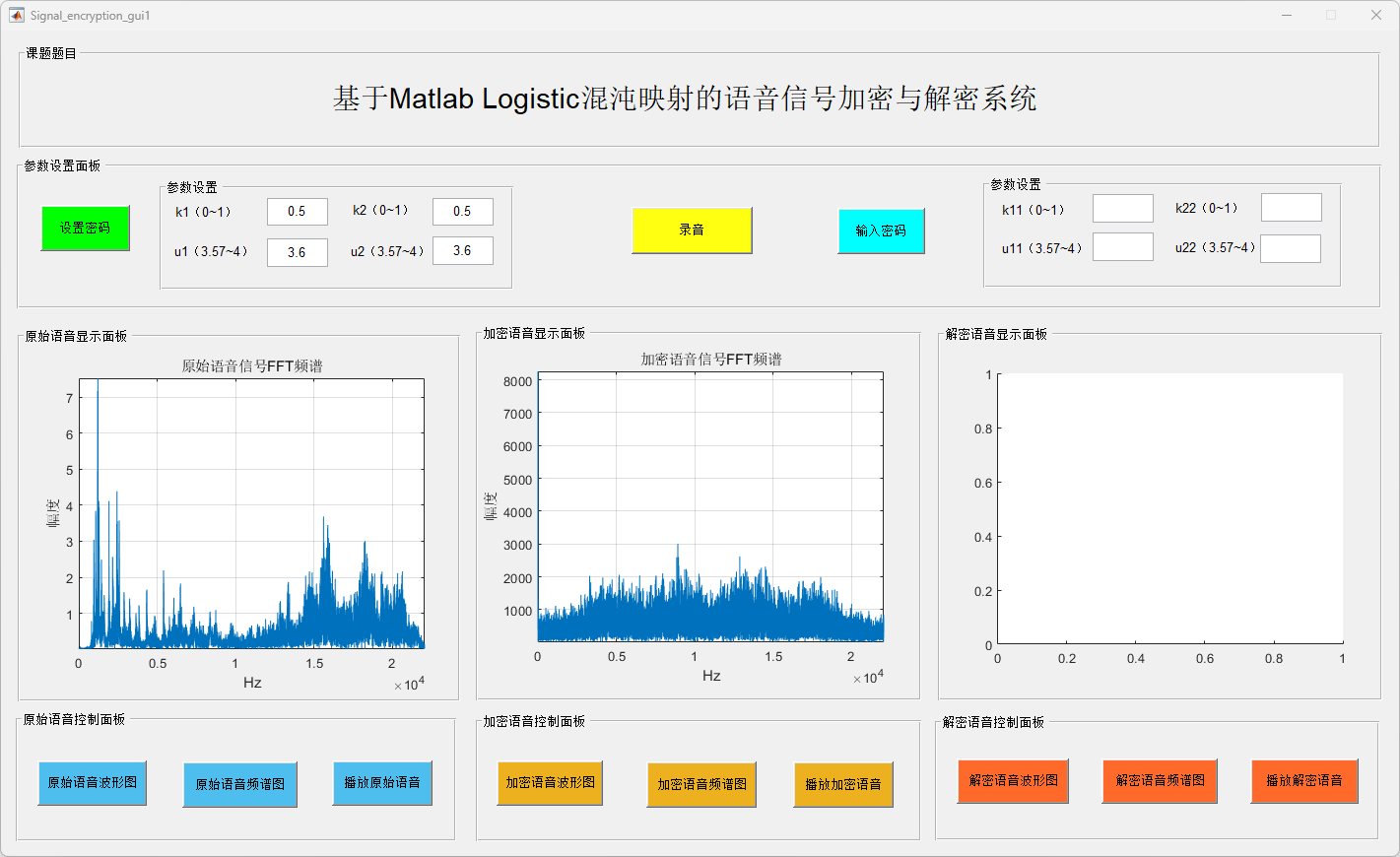

在加密过程中,首先将原始语音信号转换为二进制格式,然后将其与通过Logistic混沌映射生成的伪随机序列进行逐位异或操作,从而生成加密后的密文信号。由于Logistic混沌映射具有初值敏感性和伪随机特性,加密后的语音信号在时域和频域上均表现出高度的混沌特性,难以通过传统手段破解。解密过程则通过输入与加密时一致的混沌映射初始参数,生成相同的混沌序列,再对密文信号进行异或操作,从而恢复出原始语音信号。实验表明,在加密和解密过程中,系统能够实现高精度的还原,且解密后的语音信号质量与原始信号几乎无差别。

此外,系统还具备语音信号频谱分析和实时播放功能,便于用户对加密及解密信号进行质量评估。用户可根据需求自定义加密参数(如Logistic映射的初值和控制参数),从而增强加密的灵活性与安全性。实验结果验证了该系统在多种加密参数设置下的稳定性与可靠性,进一步证实其在实际应用中的可行性。

总体而言,该基于Logistic混沌映射的语音信号加密与解密系统充分发挥了混沌映射的非线性特点,具备结构简单、易于实现、安全性高的优势,为语音信号的加密通信提供了一种高效、灵活且可靠的解决方案。未来的研究将重点放在进一步提高系统的抗攻击能力,并探索其在多媒体信号加密领域的扩展应用。

系统设计

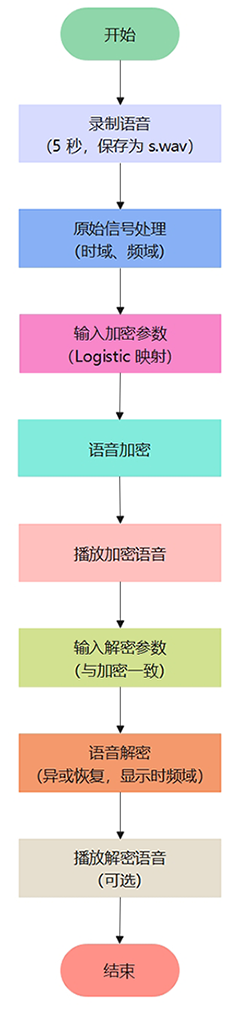

本系统通过录制语音并利用 Logistic 混沌映射生成的伪随机序列对语音信号进行加密与解密,实现语音信号在时域和频域下的安全处理与播放。

图1 系统整体流程图

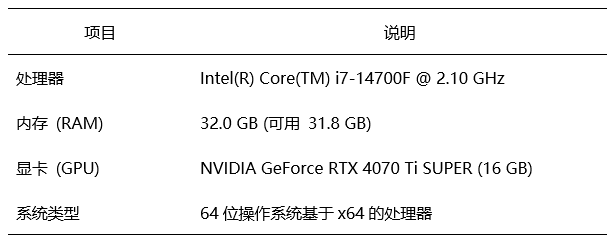

硬件配置

该系统硬件配置如上,如果您的电脑配置低于下述规格,运行速度可能会与本系统的存在差异,请注意。

表1 惠普(HP)暗影精灵10台式整机配置(系统硬件配置)

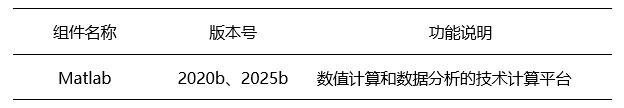

软件环境

对本实验所需的各类软件及工具的基本信息进行了清晰汇总。

表2 系统软件配置(真实运行环境)

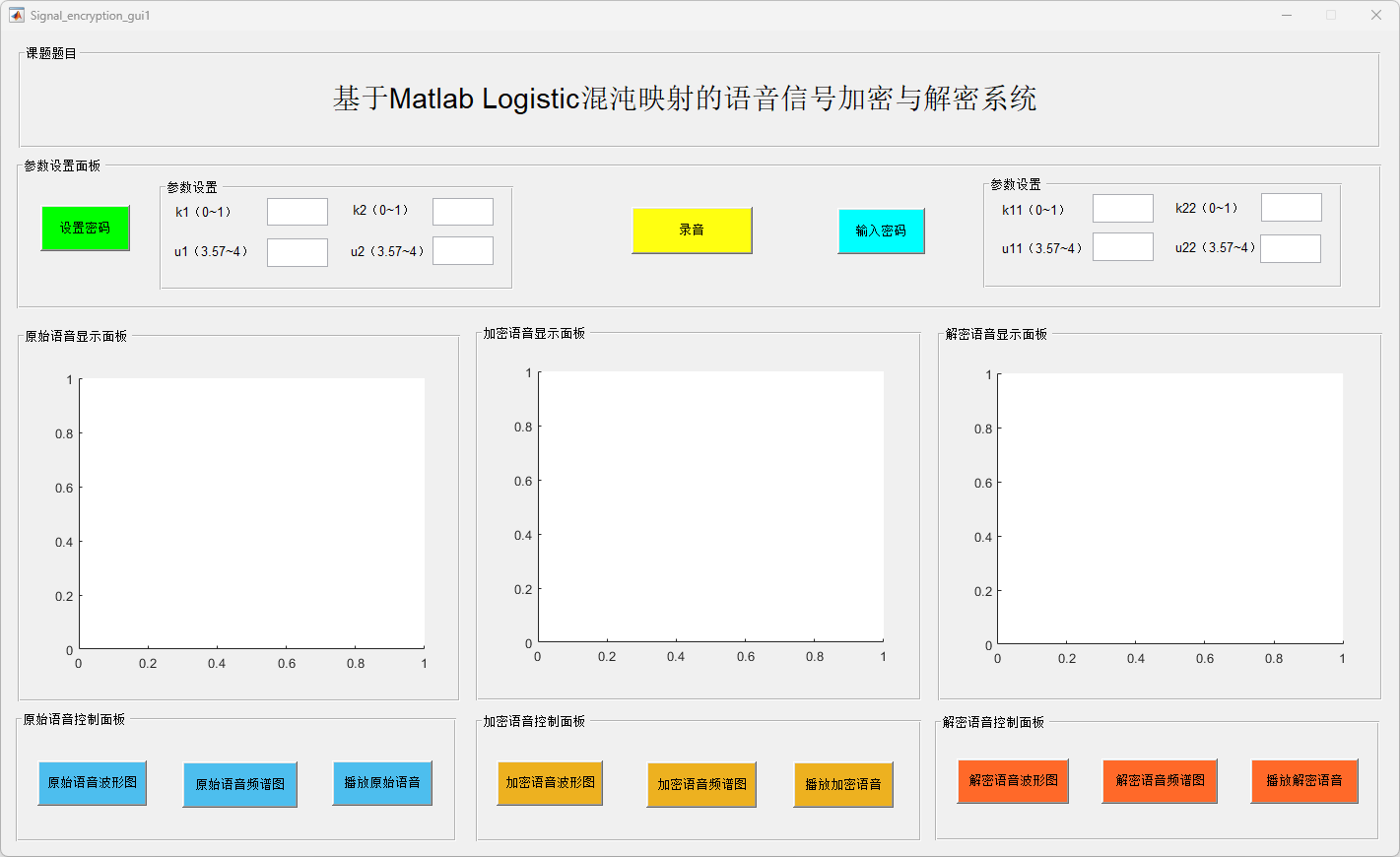

运行展示

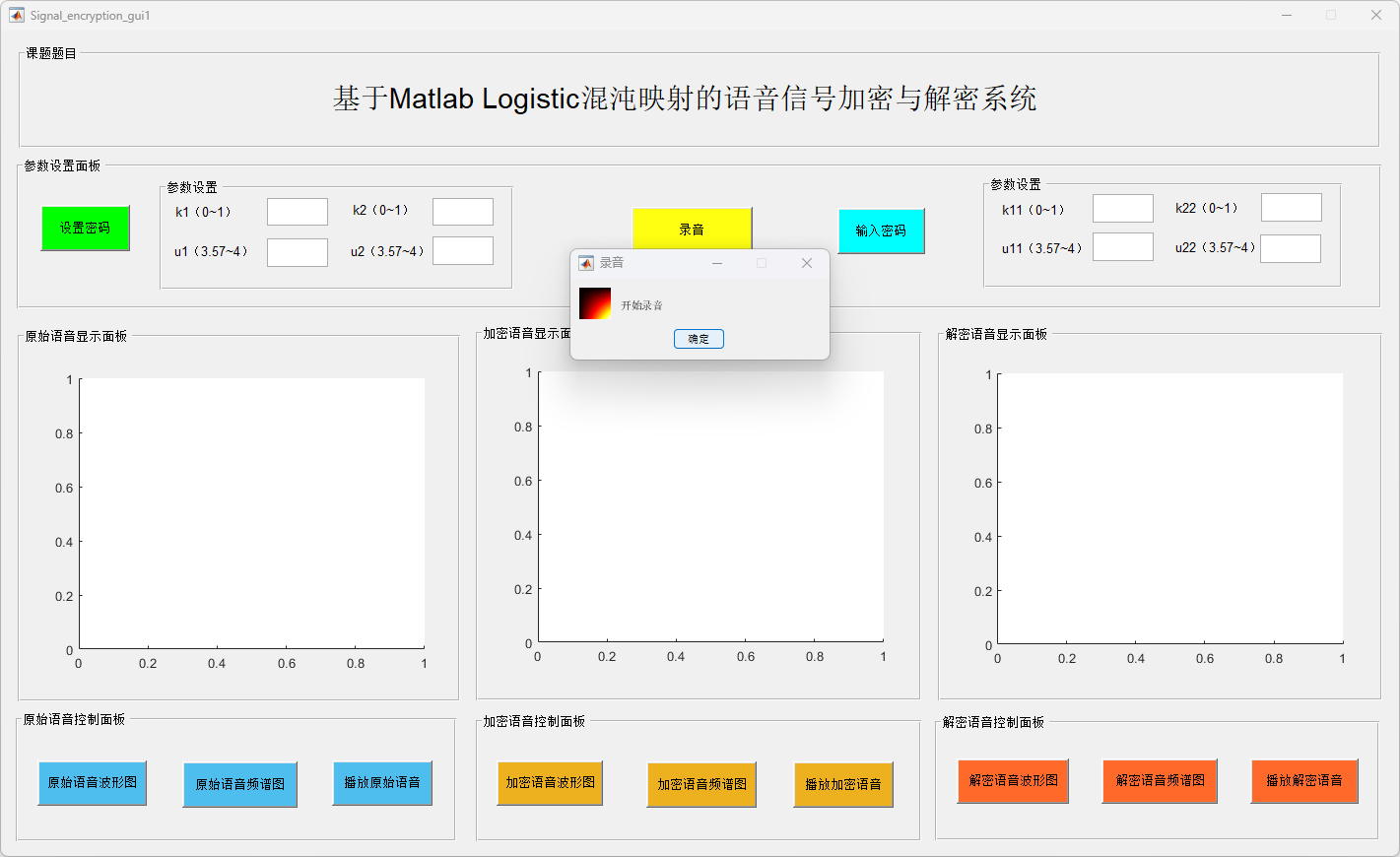

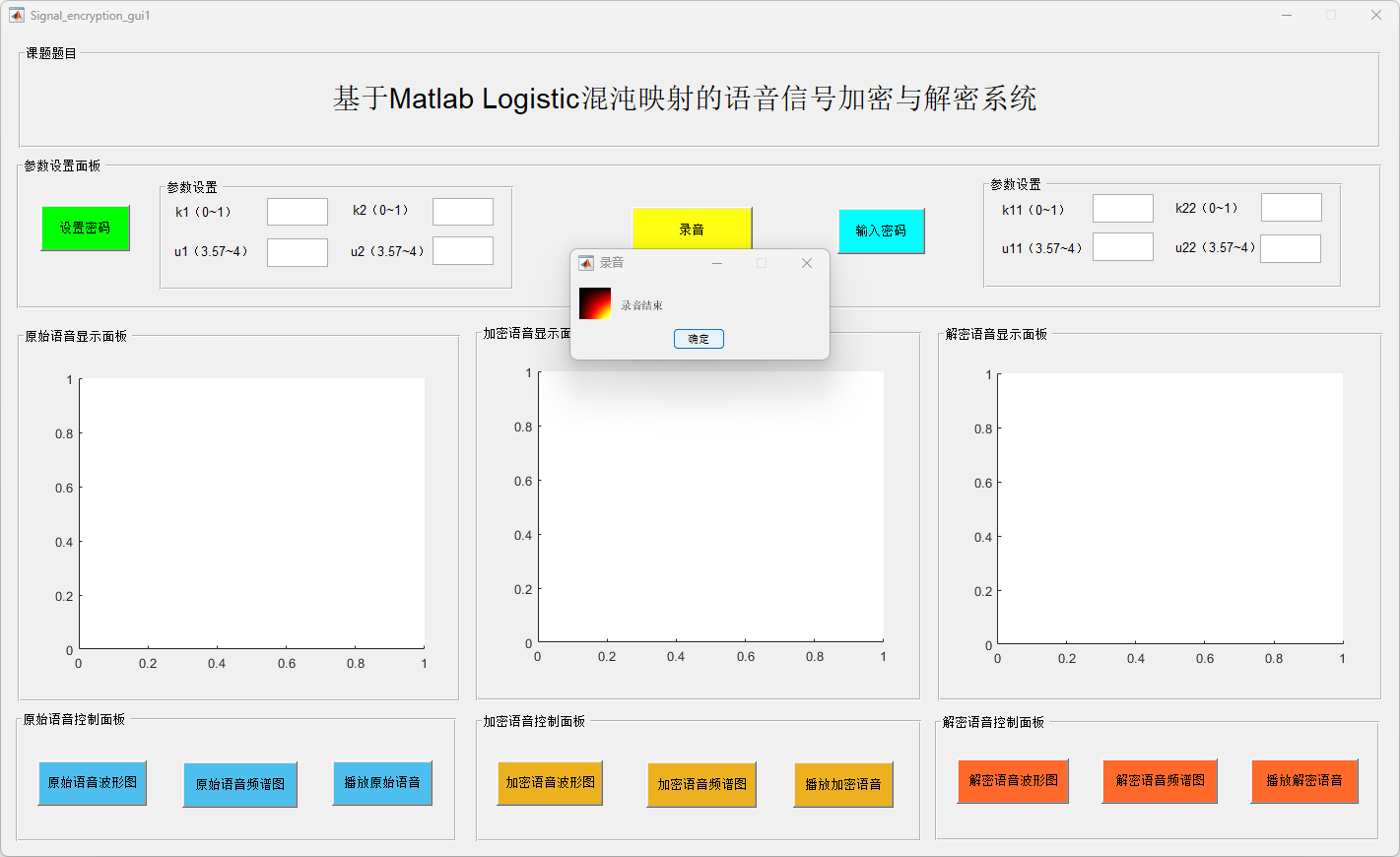

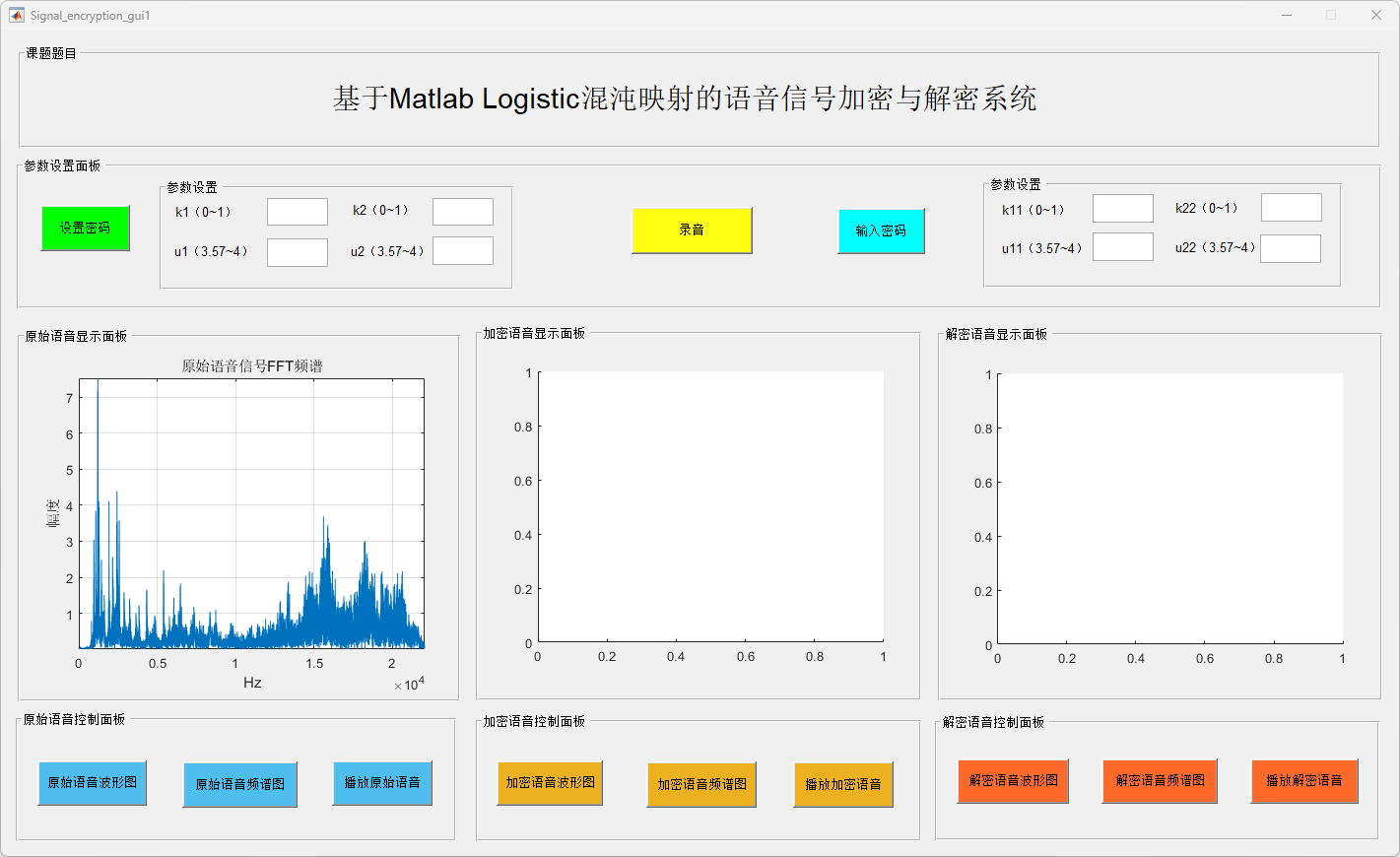

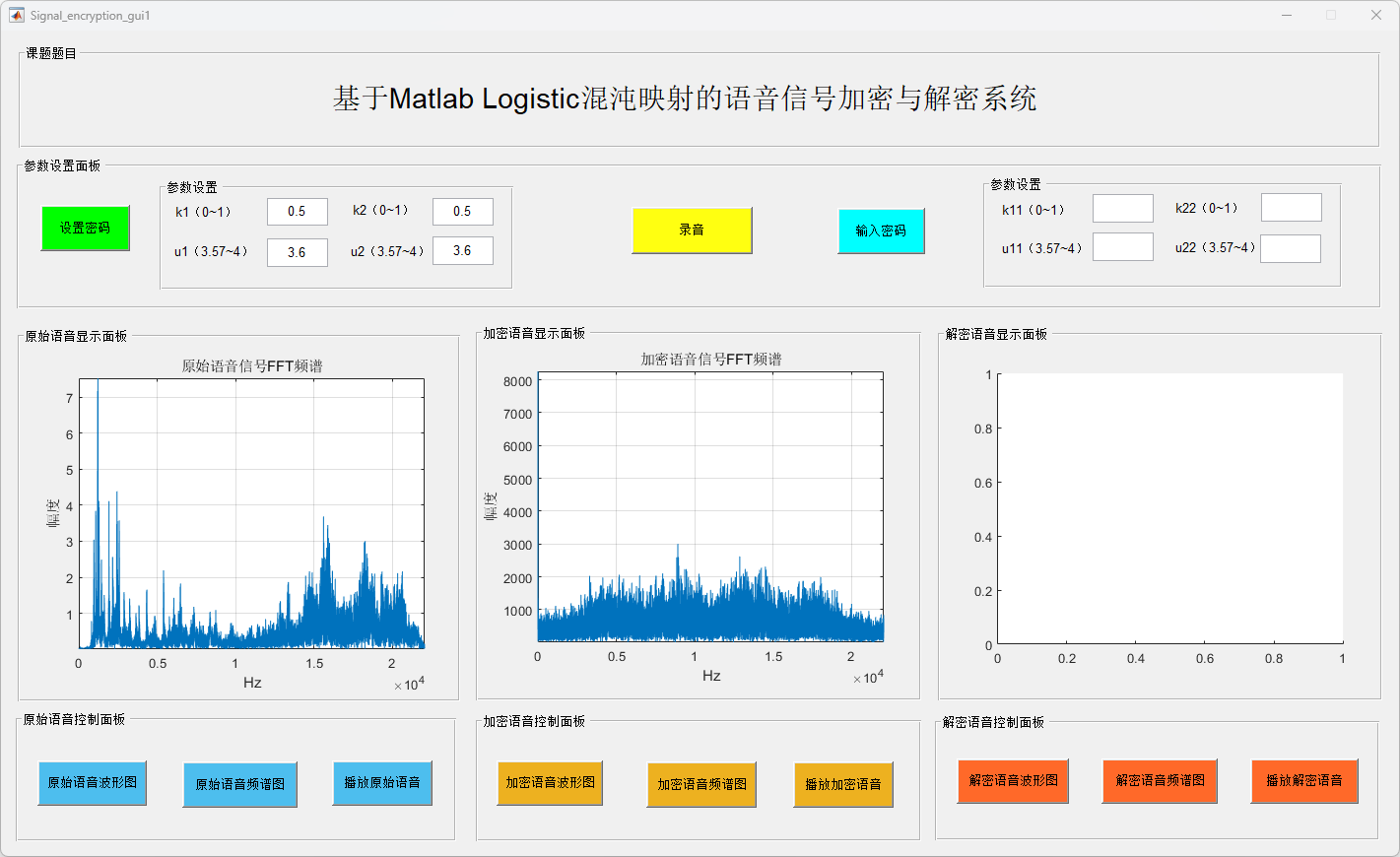

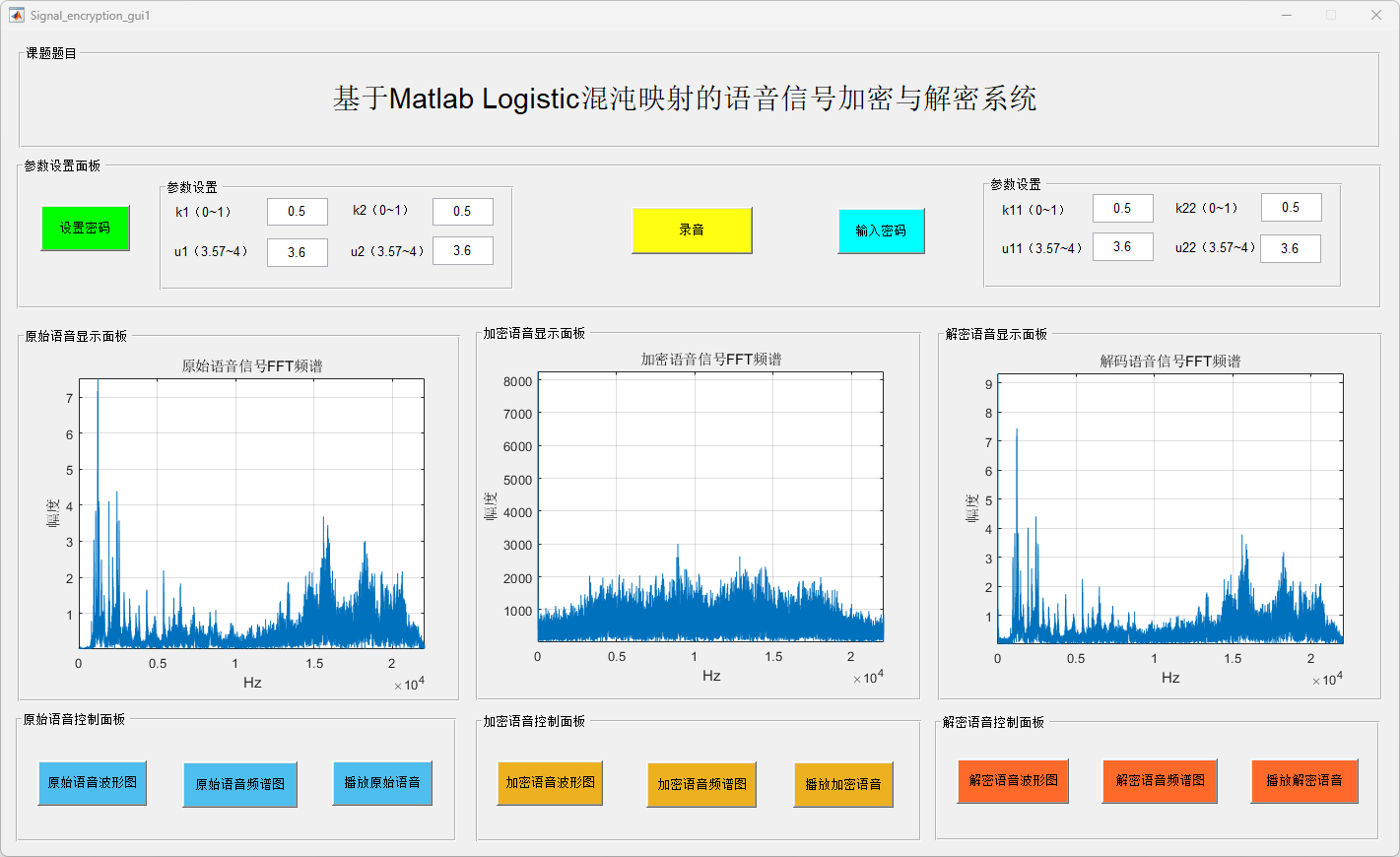

运行Signal_encryption_gui1.m

图2 系统主界面

图3 系统开始录音

图4 系统录音结束

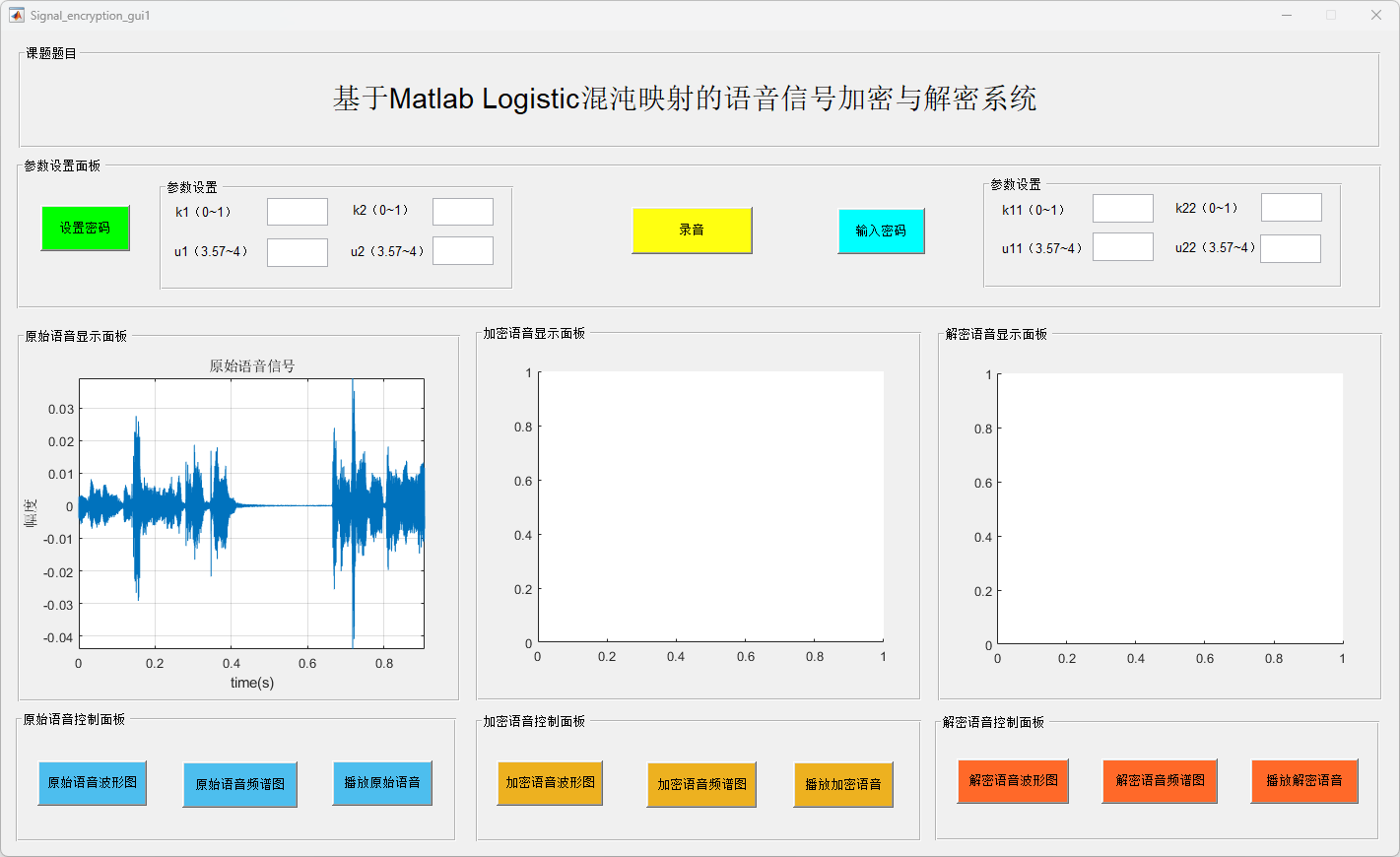

图5 系统原始语音波

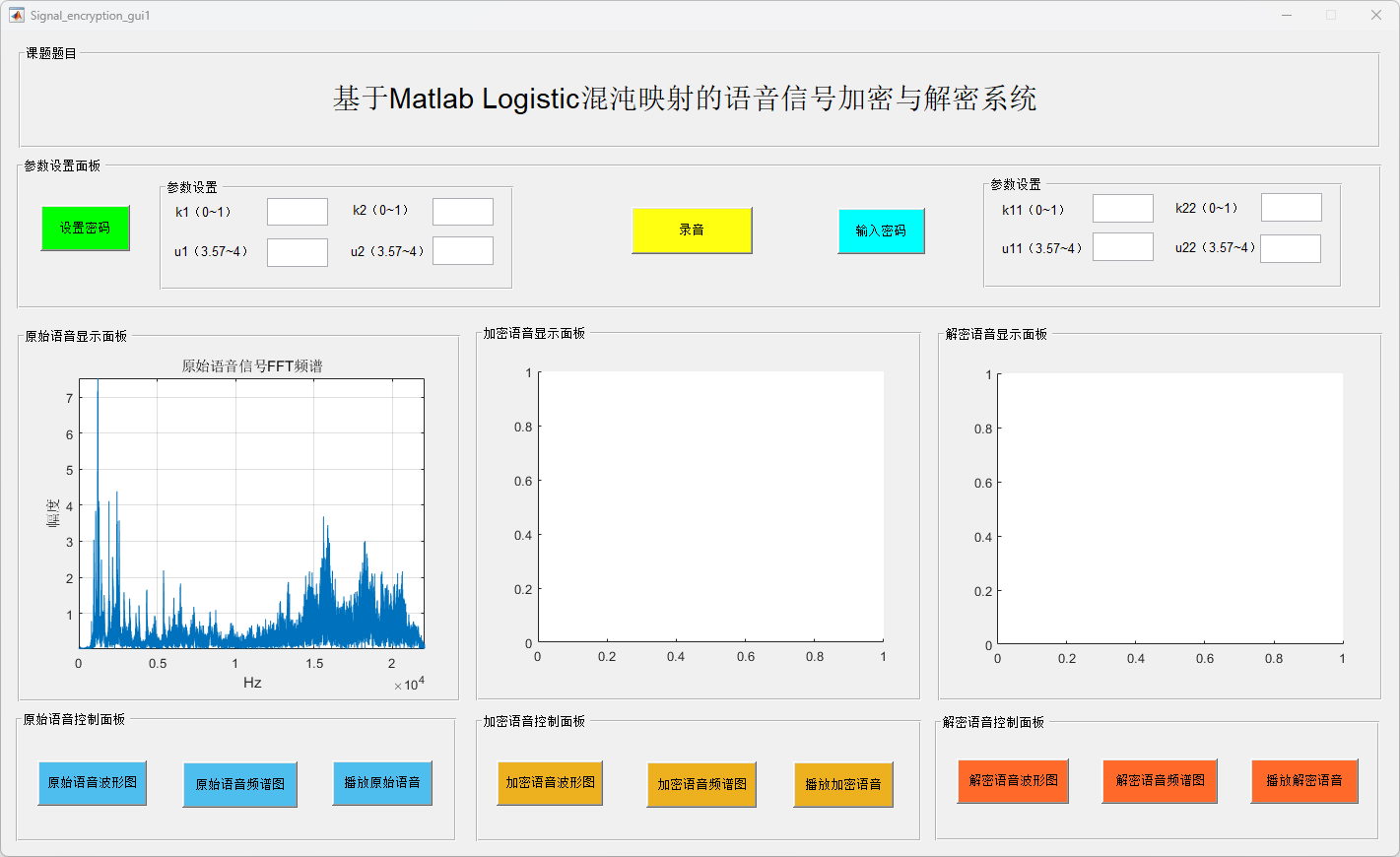

图6 系统原始语音频谱图

图7 系统播放原始语音

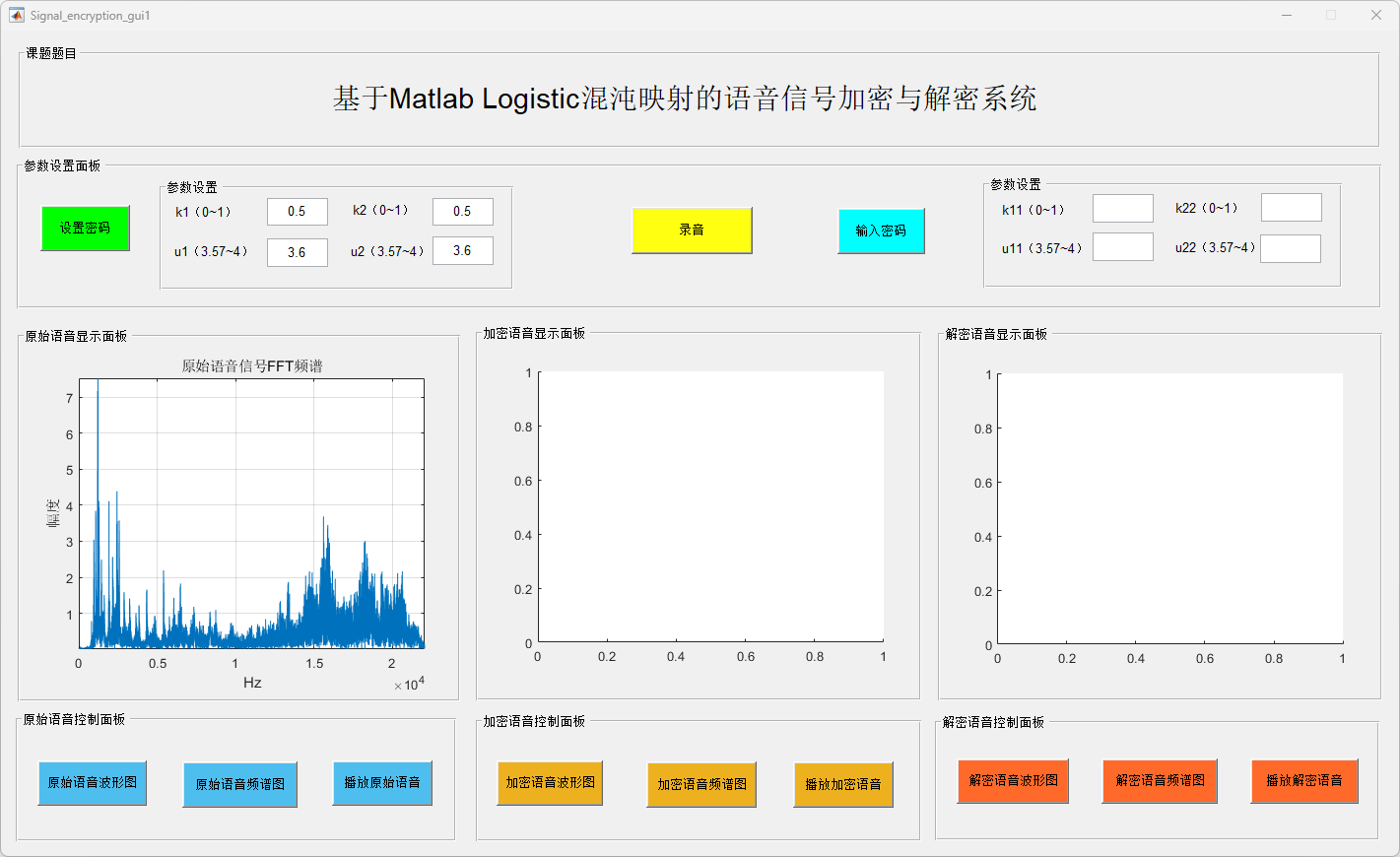

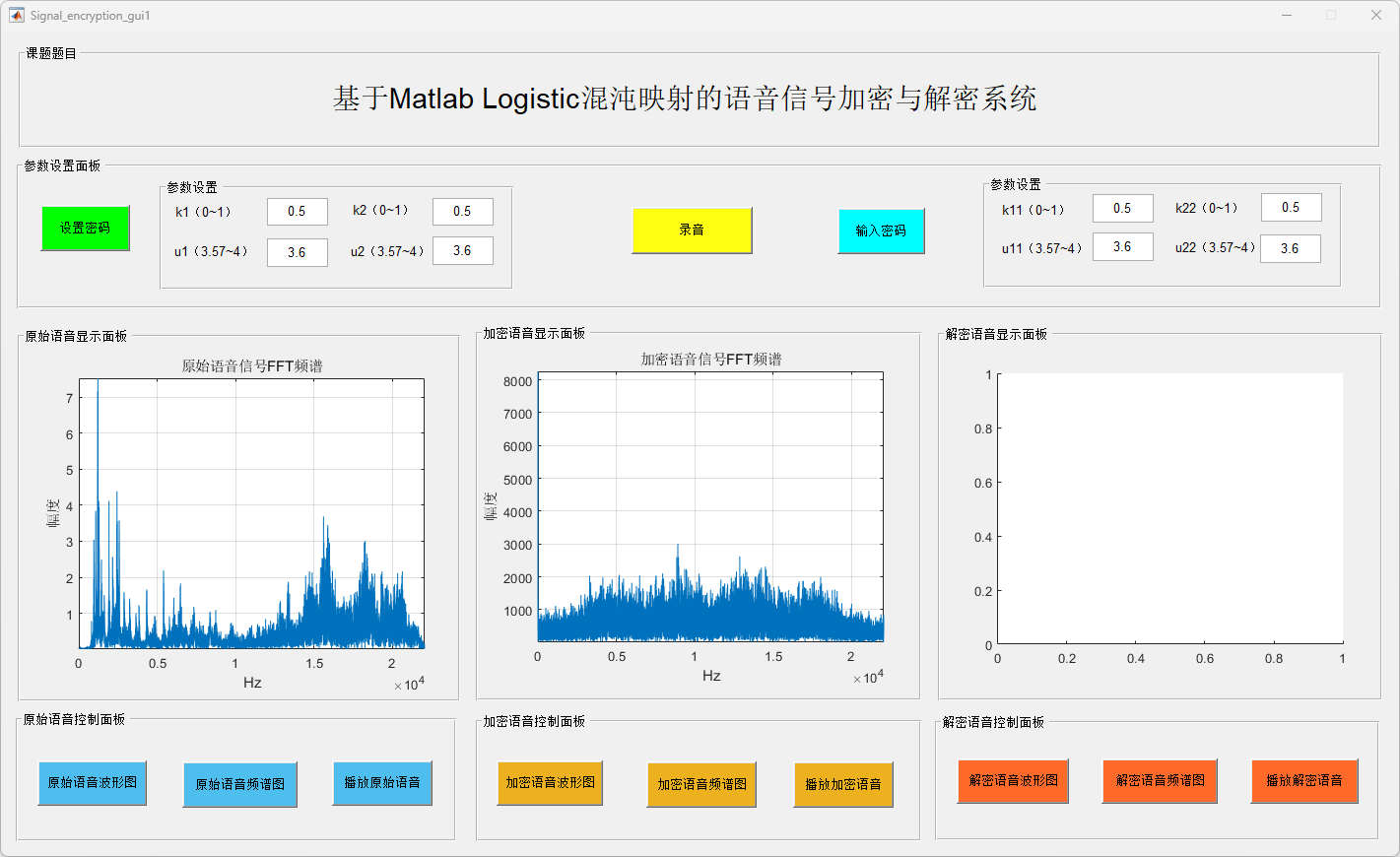

图8 系统设置密码

图9 系统加密语音波形图

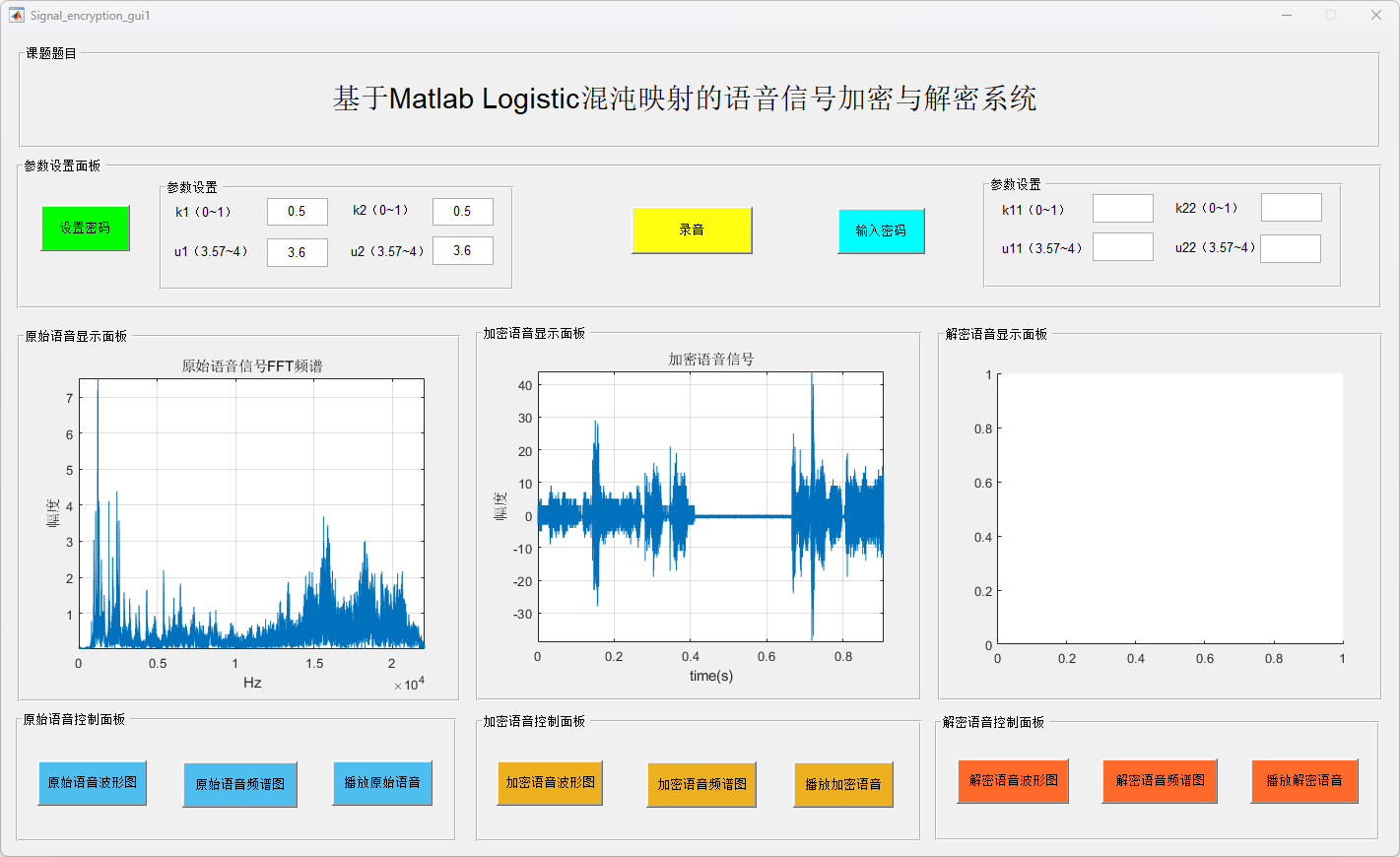

图10 系统加密语音频谱图

图11 系统播放加密语音

图12 系统输入密码

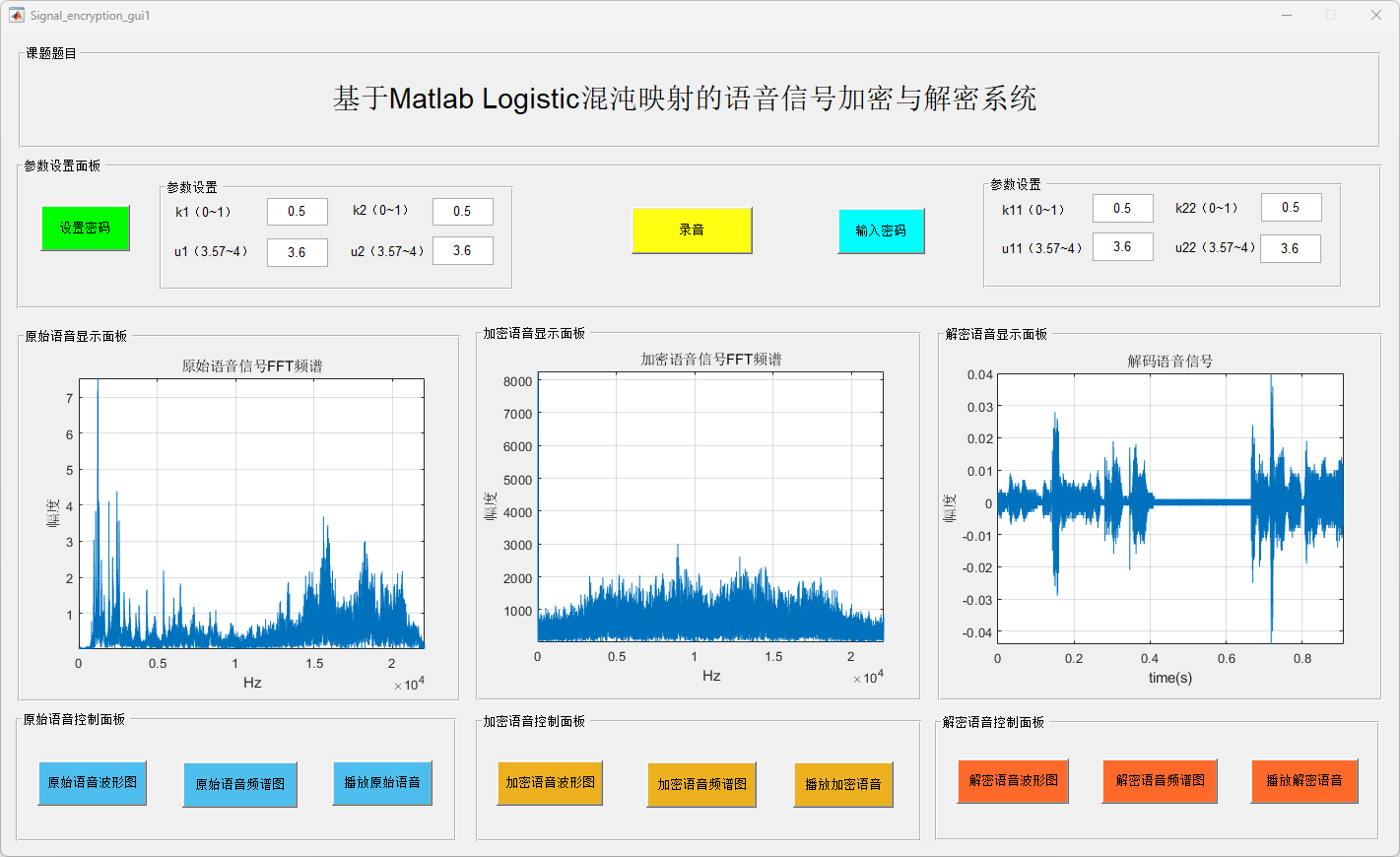

图13 系统解密语音波形

图14 系统解密语音频谱图

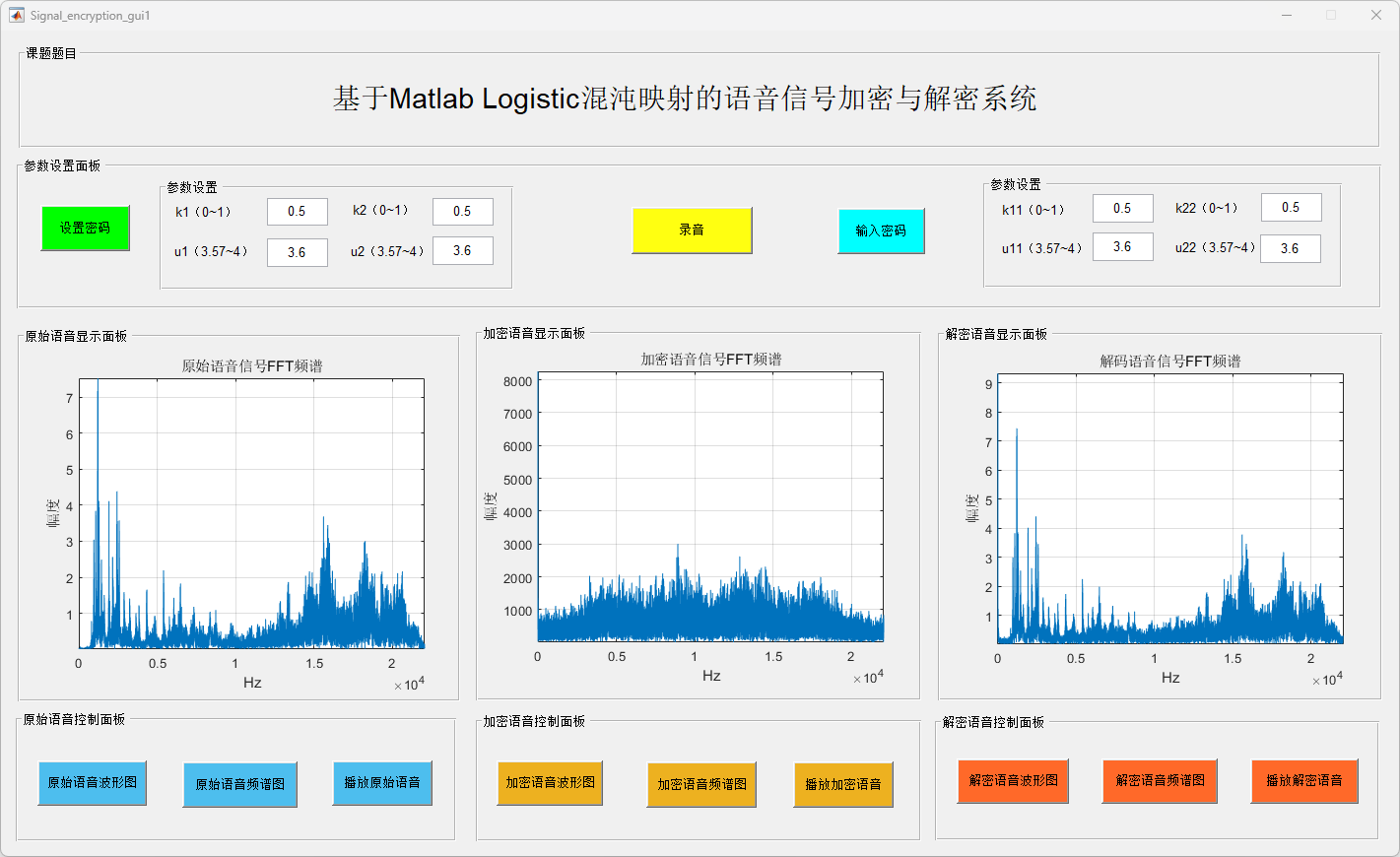

图15 系统播放解密语音

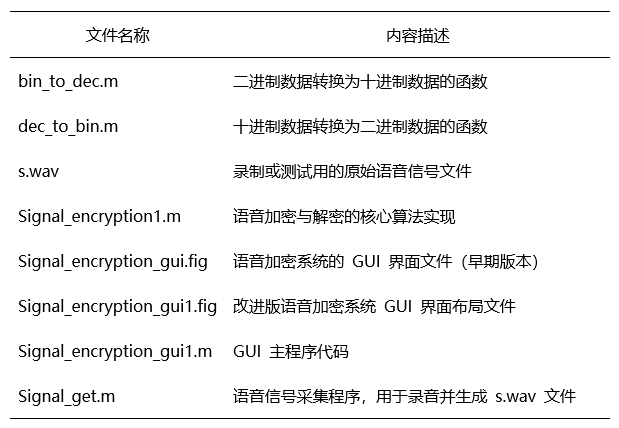

文件清单

本项目的文件清单如下所示:

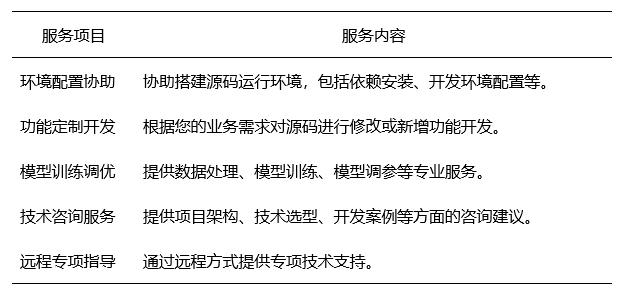

拓展服务

我们为有进一步需求的用户提供以下有偿拓展服务,包括但不限于:

温馨提醒:上述服务均为有偿服务。我们会根据您的实际需求、项目规模与技术复杂度,提供对应的方案评估与费用报价,在充分沟通后再开展具体工作。若您有环境搭建、功能开发、模型训练或远程指导等需求,欢迎先与我们联系,我们将尽量在预算与效果之间为您找到合适的平衡方案。

评论(0)